Polska w Stanie Alarmowym: Jak wzmocnić cyberodporność?

W dobie podwyższonych stopni alarmowych, cyberbezpieczeństwo Polski to priorytet. Sprawdź, jak zagrożenia hybrydowe wpływają na krajową infrastrukturę i co możesz zrobić, by wzmocnić swoją cyfrową odporność.

Polska w Podwyższonej Gotowości – Technologiczny Wymiar Bezpieczeństwa

Decyzje premiera o wprowadzeniu podwyższonych stopni alarmowych na terenie całego kraju, obowiązujące do końca maja 2026 roku, są bezpośrednią odpowiedzią na złożoną i dynamiczną sytuację geopolityczną. Chociaż komunikaty Rządowego Centrum Bezpieczeństwa (RCB) koncentrują się na kwestiach związanych z ogólnym bezpieczeństwem publicznym i fizyczną ochroną infrastruktury, jako redaktor specjalizujący się w technologii, dostrzegam w nich silne przesłanie dotyczące cyfrowego wymiaru bezpieczeństwa narodowego. W dobie, gdy infrastruktura krytyczna państwa jest coraz silniej uzależniona od systemów informatycznych, a konflikty hybrydowe obejmują swoim zasięgiem także cyberprzestrzeń, analiza technologicznych implikacji tych zarządzeń staje się absolutnie kluczowa dla cyberbezpieczeństwa Polski.

Obecne wyzwania bezpieczeństwa mają nie tylko fundamenty militarne czy polityczne, ale przede wszystkim technologiczne. Skuteczna obrona państwa w XXI wieku wymaga kompleksowej strategii, w której cyfrowe tarcze są równie ważne, co fizyczne patrole. To właśnie technologia, jej rozwój, wdrożenie i ciągłe monitorowanie, decyduje o naszej odporności na coraz bardziej wyrafinowane ataki.

Stopnie Alarmowe BRAVO i CHARLIE – Co Oznaczają dla Cyberbezpieczeństwa?

Wprowadzenie drugiego stopnia alarmowego BRAVO w skali całego kraju, stosowanego w sytuacji zwiększonego ryzyka zagrożenia, z pozoru może wydawać się niezwiązane bezpośrednio z technologią. Jednak w praktyce oznacza on podwyższoną czujność wszystkich służb, w tym tych odpowiedzialnych za infrastrukturę teleinformatyczną. Częstsze kontrole w miejscach publicznych, zwiększona obecność policji czy dodatkowe zabezpieczenia urzędów wymagają skoordynowanych działań, często wspieranych przez zaawansowane systemy monitoringu i komunikacji cyfrowej.

Najważniejszym sygnałem dla środowiska technologicznego jest jednak równoległe wprowadzenie drugiego stopnia alarmowego BRAVO-CRP, bezpośrednio odnoszącego się do bezpieczeństwa systemów informatycznych. Ten poziom alarmowy obejmuje administrację publiczną oraz infrastrukturę krytyczną państwa, wskazując na priorytet, jakim jest ochrona cyfrowych fundamentów funkcjonowania kraju. W ramach BRAVO-CRP:

* Intensyfikowane jest monitorowanie sieci i systemów IT: To oznacza zwiększone wykorzystanie narzędzi do detekcji intruzów (IDS/IPS), systemów zarządzania zdarzeniami i informacjami bezpieczeństwa (SIEM) oraz analizy ruchu sieciowego w czasie rzeczywistym. * Administratorzy pełnią całodobowe dyżury: Kluczowi specjaliści IT muszą być w ciągłej gotowości, aby reagować na incydenty, co podkreśla niedobór kadr w branży cyberbezpieczeństwa i znaczenie ciągłych szkoleń. * Sprawdzana jest integralność systemów elektronicznych: Weryfikacja danych, sum kontrolnych i dzienników zdarzeń staje się rutyną, aby wykluczyć manipulacje lub ukryte infekcje. * Zwiększona zostaje gotowość do reagowania na cyberataki: Tworzy się plany awaryjne, testuje procedury odtwarzania danych po awarii (DRP) i ciągłości działania (BCP), by zminimalizować skutki ewentualnych ataków hakerskich czy sabotażu cyfrowego.

Celem BRAVO-CRP jest ograniczenie ryzyka sabotażu cyfrowego, kradzieży danych oraz paraliżu systemów kluczowych dla funkcjonowania państwa i społeczeństwa. To bezpośrednio dotyczy takich obszarów jak energetyka, bankowość, ochrona zdrowia, transport czy telekomunikacja – każdy z nich w gigantycznym stopniu opiera się na technologii. Wzmocnienie cyberbezpieczeństwa Polski w tych sektorach jest priorytetem.

Dodatkowo, trzeci stopień alarmowy CHARLIE, wprowadzony wobec transportu kolejowego, szczególnie na liniach PKP Polskie Linie Kolejowe oraz PKP Linia Hutnicza Szerokotorowa, sygnalizuje konkretne zagrożenie terrorystyczne. Nawet tutaj technologia odgrywa niebagatelną rolę: od systemów monitoringu wizyjnego, poprzez zaawansowane systemy łączności, aż po algorytmy analizujące nietypowe zachowania czy obciążenia infrastruktury. Gotowość do natychmiastowego uruchomienia procedur kryzysowych w dużej mierze opiera się na sprawności technologicznych systemów zarządzania kryzysowego.

Technologiczny Front Walki: Cyberbezpieczeństwo Infrastruktury Krytycznej w Polsce

Infrastruktura krytyczna – sieci energetyczne, systemy wodociągowe, sieci telekomunikacyjne, transport – to krwiobieg nowoczesnego państwa. Ich paraliż, nawet chwilowy, może mieć katastrofalne skutki. Dlatego ochrona tych systemów przed atakami cyfrowymi jest priorytetem, szczególnie w okresie podwyższonego alertu. Cyberprzestępcy i sponsorowani przez państwa aktorzy coraz częściej celują w te sektory, wykorzystując luki w oprogramowaniu, ataki ransomware, zaawansowane kampanie phishingowe czy ataki typu DDoS, mające na celu przeciążenie usług.

Wyzwania dla sektorów takich jak bankowość czy telekomunikacja są szczególnie dotkliwe. Ciągła gotowość oznacza ogromne inwestycje w najnowsze technologie obronne: od zaawansowanych firewalli nowej generacji (NGFW), przez systemy EDR (Endpoint Detection and Response) i XDR (Extended Detection and Response), po rozwiązania klasy SOAR (Security Orchestration, Automation and Response), które pozwalają automatyzować i przyspieszać reakcję na incydenty.

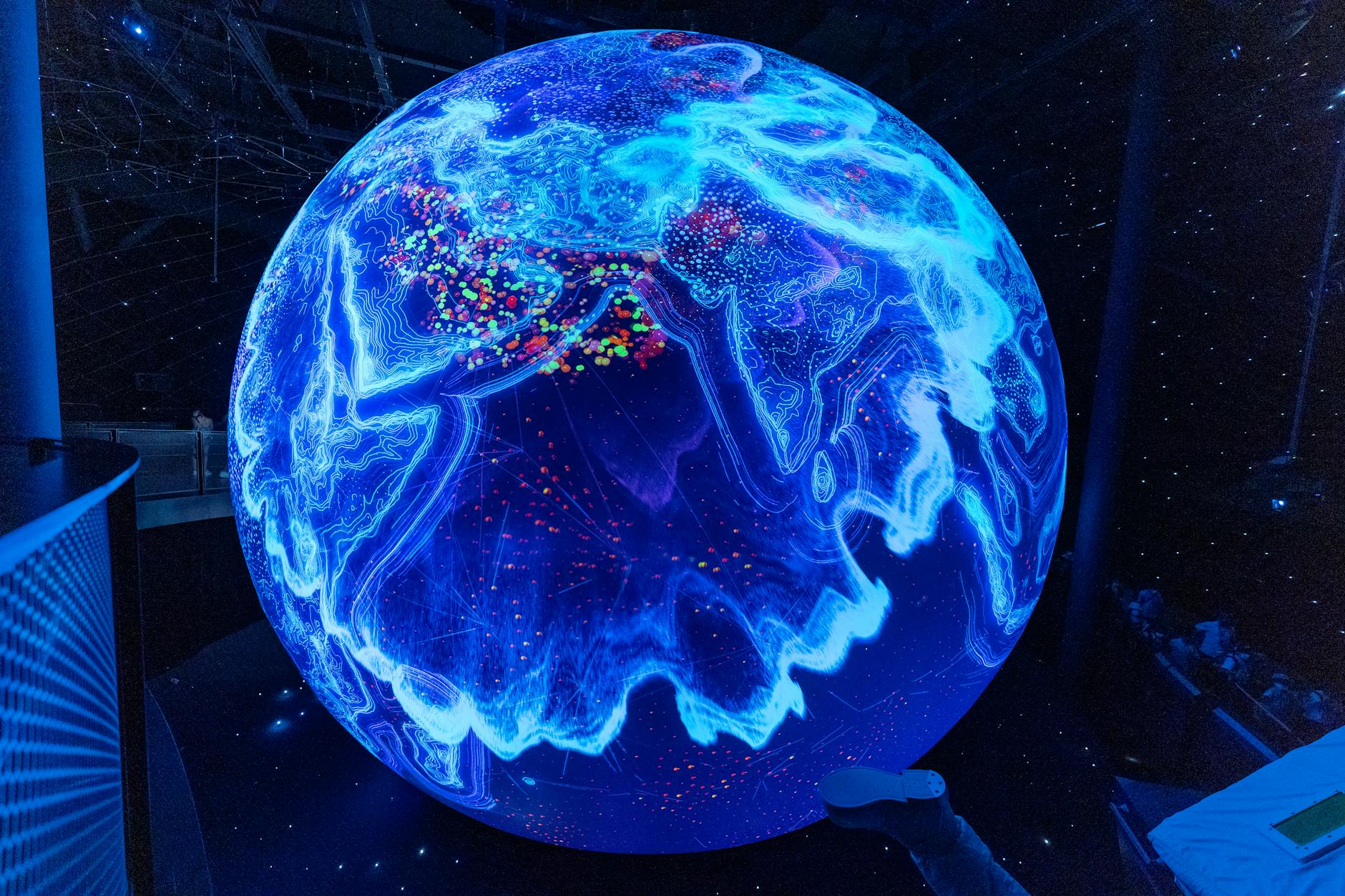

Coraz większą rolę w detekcji anomalii i szybkim reagowaniu na zagrożenia cybernetyczne odgrywa sztuczna inteligencja (AI) i uczenie maszynowe (ML). Algorytmy te są w stanie analizować gigantyczne ilości danych z logów systemowych i ruchu sieciowego, identyfikując wzorce, które mogłyby umknąć ludzkiej uwadze. Dzięki temu możliwa jest prewencyjna identyfikacja zagrożeń oraz błyskawiczna reakcja na rodzące się incydenty, co jest kluczowe, gdy liczy się każda sekunda. Takie działania wzmacniają cyberbezpieczeństwo Polski.

Cyfrowa Suwerenność i Odporność Państwa w Kontekście Cyberbezpieczeństwa

W obliczu rosnących zagrożeń technologicznych, koncepcja cyfrowej suwerenności nabiera szczególnego znaczenia. Chodzi nie tylko o kontrolę nad danymi, ale także o posiadanie własnych, bezpiecznych rozwiązań technologicznych i zdolność do obrony przed wpływami zewnętrznymi w cyberprzestrzeni. Inwestowanie w krajowe innowacje, rozwój lokalnych firm cyberbezpieczeństwa oraz budowanie własnych kompetencji w zakresie badań i rozwoju (R&D) są kluczowe dla zapewnienia niezależności technologicznej.

Rządowe Zespoły Reagowania na Incydenty Komputerowe (CSIRT), takie jak te funkcjonujące w Polsce, odgrywają centralną rolę w koordynacji działań obronnych. Są to jednostki specjalizujące się w monitorowaniu zagrożeń, analizie incydentów i koordynacji reakcji na ataki. Ich skuteczność zależy od zaawansowania technologicznego używanych narzędzi oraz od poziomu współpracy z prywatnym sektorem i ośrodkami akademickimi. Współpraca ta jest niezbędna do wymiany informacji o zagrożeniach (threat intelligence) i budowania spójnego ekosystemu cyberbezpieczeństwa.

Perspektywa Obywatela: Technologia a Codzienne Cyberbezpieczeństwo w Polsce

Podwyższone stopnie alarmowe nie są jedynie abstrakcyjnymi komunikatami. Ich konsekwencje manifestują się w codziennym życiu obywateli, często za pośrednictwem technologii. Wzmożone kontrole w przestrzeni publicznej mogą wiązać się z szerszym wykorzystaniem systemów monitoringu wizyjnego, w tym kamer z zaawansowaną analityką obrazu, czy nawet eksperymentalnych rozwiązań do rozpoznawania twarzy czy anomalii w zachowaniu. Chociaż takie technologie budzą pytania o prywatność, ich techniczny potencjał w zapewnianiu bezpieczeństwa w miejscach o dużym natężeniu ruchu jest nie do przecenienia. Na kolei, oprócz dodatkowych patroli, działają zaawansowane systemy nadzoru infrastruktury oraz cyfrowe systemy komunikacji, umożliwiające szybkie przekazywanie informacji o zagrożeniach.

Co to oznacza dla Ciebie?

W obliczu wzmożonych zagrożeń, każdy użytkownik technologii ma rolę do odegrania w budowaniu narodowej cyberodporności. Oto praktyczne wskazówki, jak wzmocnić swoje cyfrowe bezpieczeństwo:

* Stosuj silne, unikalne hasła: Generuj złożone hasła dla każdego konta i używaj menedżerów haseł. * Włącz uwierzytelnianie dwuskładnikowe (MFA): Tam, gdzie to możliwe, używaj MFA. Znacząco zwiększa to bezpieczeństwo twoich kont online. * Zachowaj czujność na phishing i socjotechnikę: Zawsze weryfikuj nadawców wiadomości e-mail i linki przed kliknięciem. Cyberprzestępcy wykorzystują ludzką naiwność. * Regularnie aktualizuj oprogramowanie i systemy: Aktualizacje często zawierają poprawki bezpieczeństwa, eliminujące znane luki. * Zabezpiecz swoją domową sieć Wi-Fi: Używaj silnego hasła, zmieniaj domyślne dane logowania do routera i rozważ ukrycie nazwy sieci. * Raportuj podejrzane aktywności online: Jeśli natkniesz się na podejrzane strony, e-maile czy aplikacje, zgłaszaj je odpowiednim służbom (np. CERT Polska).

Opinia Eksperta: Znaczenie Prewencji w Erze Cyfrowej

Wnioski: Przyszłość Bezpieczeństwa – Hybrydowe Wyzwania, Technologiczne Odpowiedzi

Podwyższone stopnie alarmowe w Polsce to nie tylko reakcja na potencjalne zagrożenia fizyczne, ale przede wszystkim odzwierciedlenie złożoności współczesnych konfliktów toczonych w hybrydowym środowisku – gdzie polem walki staje się również cyberprzestrzeń. Odporność państwa, jego infrastruktury i obywateli zależy w coraz większym stopniu od zaawansowania technologicznego i świadomości cyfrowej.

Technologia, choć bywa źródłem nowych zagrożeń, jest jednocześnie kluczowym narzędziem do ich zwalczania. Ciągły rozwój systemów bezpieczeństwa, inwestycje w sztuczną inteligencję, uczenie maszynowe, kryptografię oraz edukacja społeczeństwa w zakresie bezpiecznego korzystania z cyfrowego świata są fundamentem dla zapewnienia bezpieczeństwa w dynamicznie zmieniającym się świecie. To właśnie zdolność do adaptacji i wykorzystania technologii na wszystkich szczeblach – od rządowego po indywidualnego użytkownika – zadecyduje o naszej zdolności do przetrwania w erze ciągłych cyfrowych wyzwań. Polska staje przed ogromnym technologicznym testem, który wymaga jedności i innowacji.

Opublikuj komentarz